-

-

🔰 Phase1:基礎理解(Day2)|情報資産とは何か?会社にとって本当に守るべきもの|📘 30日間連続講座|情報セキュリティマネジメント合格ロードマップ

2026/3/1

1. 「守る」とは、何を守ることか? Day1では、情報セキュリティの本質が「CIAのバランス設計」であることを学びました。 では次の問いです。 そもそも、何を守るのか? これが曖昧なままでは、セキュ ...

1. 「リスク」とは何か?

情報セキュリティの問題の多くは、結局この理解に帰着します。

リスクとは何か?

試験では「リスク評価」「リスク対応」「リスクアセスメント」といった言葉が頻出します。

しかし本質を理解していないと、用語暗記で終わってしまいます。

まずは定義から。

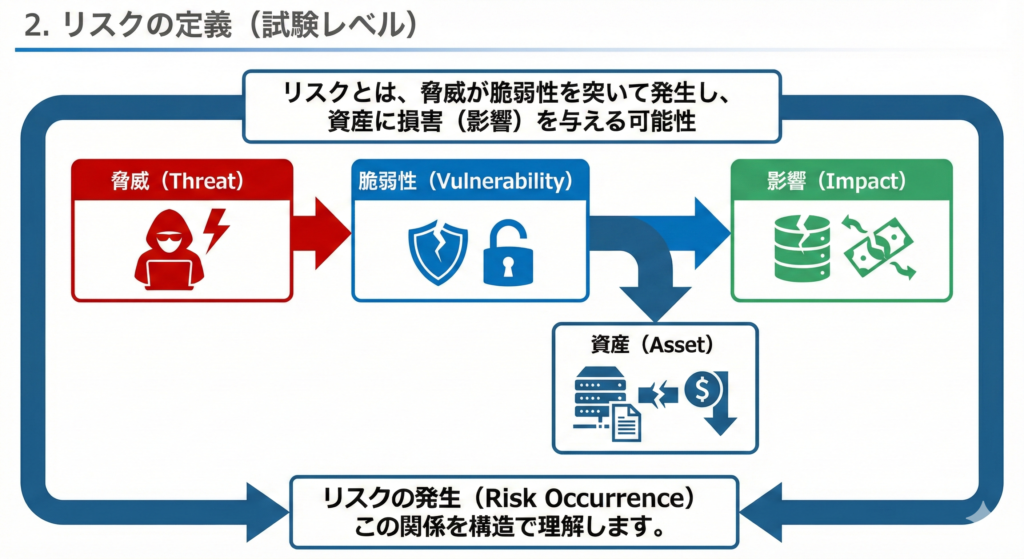

2. リスクの定義(試験レベル)

リスクとは、

脅威が脆弱性を突いて発生し、資産に損害(影響)を与える可能性

ここで重要なのが、3つの構成要素です。

- 脅威(Threat)

- 脆弱性(Vulnerability)

- 影響(Impact)

この関係を構造で理解します。

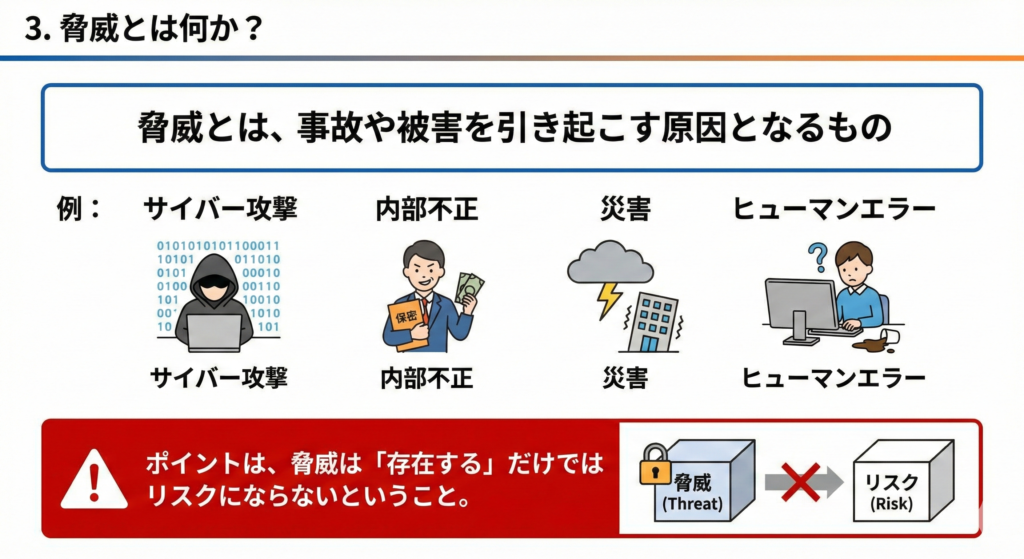

3. 脅威とは何か?

脅威とは、

事故や被害を引き起こす原因となるもの

例:

- サイバー攻撃

- 内部不正

- 災害

- ヒューマンエラー

ポイントは、

脅威は「存在する」だけではリスクにならないということ。

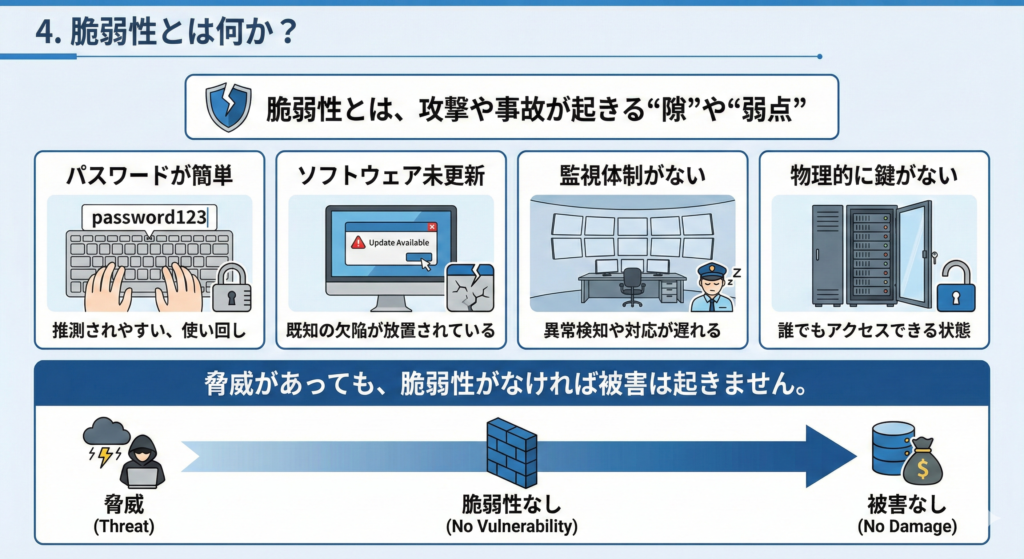

4. 脆弱性とは何か?

脆弱性とは、

攻撃や事故が起きる“隙”や“弱点”

例:

- パスワードが簡単

- ソフトウェア未更新

- 監視体制がない

- 物理的に鍵がない

脅威があっても、脆弱性がなければ被害は起きません。

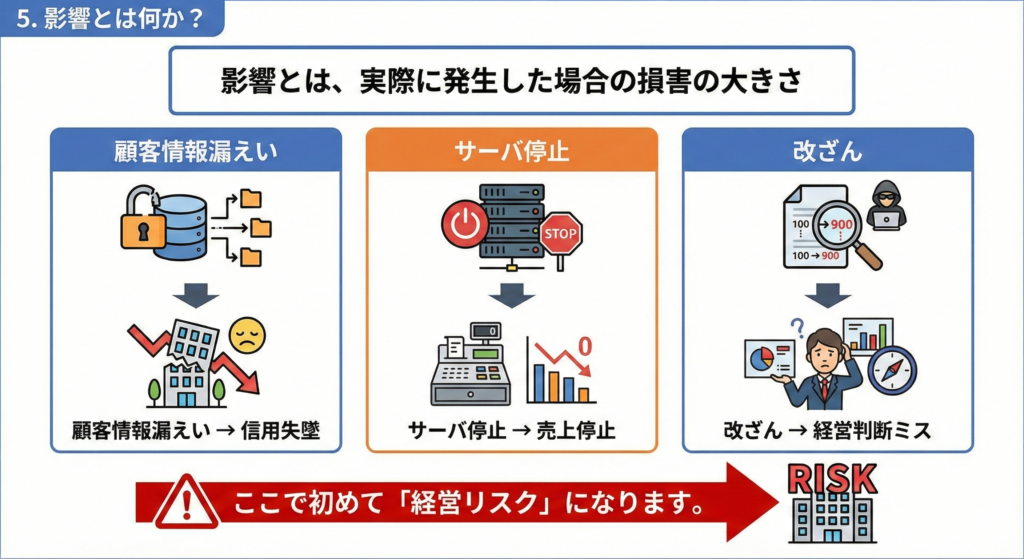

5. 影響とは何か?

影響とは、

実際に発生した場合の損害の大きさ

例:

- 顧客情報漏えい → 信用失墜

- サーバ停止 → 売上停止

- 改ざん → 経営判断ミス

ここで初めて「経営リスク」になります。

6. 3要素の関係を図式化する

構造はこうなります。

脅威

↓(脆弱性を突く)

被害発生

↓

影響(損害)

つまり、

リスク = 脅威 × 脆弱性 × 影響

どれかがゼロなら、リスクは成立しません。

7. 具体例で理解する

例1:フィッシング攻撃

脅威:偽メール

脆弱性:社員が見抜けない

影響:認証情報漏えい

→ リスク成立

例2:災害

脅威:地震

脆弱性:バックアップなし

影響:業務停止

→ リスク成立

例3:攻撃はあるが対策済み

脅威:マルウェア

脆弱性:なし(最新対策済み)

→ リスク低減

8. 試験で問われるポイント

頻出テーマ:

✔ 脅威と脆弱性の違い

✔ リスク低減策は何か

✔ どの要素を減らしているか

例えば:

- パッチ適用 → 脆弱性を減らす

- 教育実施 → 脆弱性を減らす

- バックアップ取得 → 影響を減らす

この分類が瞬時にできることが重要です。

9. リスク評価とは何か?

リスク評価とは、

発生可能性 × 影響度 を算定すること

一般に、

- 発生確率が高い

- 影響が大きい

この2つが重なると優先度が上がります。

すべてを同じ強度で守るのではありません。

優先順位をつけることがマネジメント

これが試験の核心です。

10. 今日のアウトプット課題

書いてみてください:

- 自分の会社の代表的な脅威は何か

- それに対する脆弱性は何か

- 発生した場合の影響は何か

これを言語化できれば、理解は定着しています。

11. 今日のまとめ

✔ リスクは「脅威・脆弱性・影響」の組み合わせ

✔ どれか1つでは成立しない

✔ 対策は3要素のどれを下げるかで分類できる

✔ リスクは優先順位をつけて管理する

明日は、

Day4|インシデントはなぜ起きるのか?人的ミスの構造

セキュリティ事故の本質に踏み込みます。

-

-

🔰 Phase1:基礎理解(Day4)|インシデントはなぜ起きるのか?人的ミスの構造|📘 30日間連続講座|情報セキュリティマネジメント合格ロードマップ

2026/2/27

1. 多くの事故は「高度な攻撃」ではない ニュースでは巧妙なハッキングが注目されます。しかし現実はどうでしょうか。 実際のインシデントの多くは、 メール誤送信 USB紛失 設定ミス パスワード使い回し ...